שומרי השערים הווירטואליים מנווטים בנוף המורכב של אבטחת סייבר

- שומרי השערים הווירטואליים מנווטים בנוף המורכב של אבטחת סייבר

- II. מה זה אבטחת סייבר?

- III. מדוע אבטחת סייבר חשובה?

- IV. סיכוני אבטחת סייבר

- V. אסטרטגיות משימה מומלצות לאבטחת סייבר

- VI. ציוד וטכנולוגיות אבטחת סייבר

- VII. כללים ותקנות אבטחת סייבר

- VIII. תגובה לאירועי אבטחת סייבר

- ט. עיסוק בתחום אבטחת סייבר

II. מה זה אבטחת סייבר?

III. מדוע אבטחת סייבר חשובה?

IV. סיכוני אבטחת סייבר

V. אסטרטגיות משימה מומלצות לאבטחת סייבר

VI. ציוד וטכנולוגיות אבטחת סייבר

VII. כללים ותקנות אבטחת סייבר

VIII. תגובה לאירועי אבטחת סייבר

ט. עיסוק בתחום אבטחת סייבר

שאלות נשאלות סטנדרטיות

| נוֹשֵׂא | אפשרויות |

|---|---|

| אבטחת סייבר |

|

| אבטחת נתונים |

|

| איומי אבטחת סייבר |

|

| סיכוני אבטחת סייבר |

|

| תשובות אבטחת סייבר |

|

II. מה זה אבטחת סייבר?

אבטחת סייבר היא מיסוך על שיטות נתונים מפני פירושו לא מורשית, נהיגה, פרסום, שיבוש, טרנספורמציה או הרס. שזה אולי אזור גדול המקיף כל הסוגים של עניינים, מכיל הערכת סכנות, מודלים של איומים, שליטה פגיעות, תגובה לאירועים וארכיטקטורת בטיחות.

אבטחת סייבר חשובה מכיוון שהיא מגינה על הסודיות, היושרה והזמינות של נכסי נתונים קריטיים. על הפלנטה הדיגיטלי של לאחרונה, תעשייה מסתמכים על שיטות נתונים כדי לפעול, ולמתקפת סייבר יכולה להשתנות ל כוח הרסנית על פעילותם.

ישנם די הרבה סיכוני אבטחת סייבר לא מעט מ איתם מתמודדים ארגונים, מכיל:

- מכשיר זדונית

- פישינג

- הנדסה חברתית

- התקפות DDoS

- הפרות ידע

ארגונים יכולים לנקוט במספר צעדים כדי לתת הגנה ל עצמם מפני סכנות אותם, מכיל:

- אכיפה מדיניות ונהלי בטיחות חזקים

- נהיגה בתוכנות וכלי בטיחות

- הכשרה צוות לגבי סיכוני אבטחת סייבר

- סיים מבחנים בטיחות לעתים קרובות

אבטחת סייבר היא אמצעי הוא רציף, וארגונים צריכים להשתנות ל ערניים בכל עת לאיומים מתחילים. באמצעות נקיטת הצעדים הדרושים כדי לתת הגנה ל שיטות ההנחיות שלהם ממש, ארגונים יכולים לסייע למזער את הסיכוי של מתקפת סייבר.

III. מדוע אבטחת סייבר חשובה?

אבטחת סייבר חשובה מכמה סיבות. ראשית, הוא מגן על הסודיות, היושרה והזמינות של המידע. סודיות פירושה שהנתונים נגישים רק א למשתמשים מורשים. גולת הכותרת פירושה שהנתונים אינם משתנים ללא אישור. זמינות פירושה שהנתונים נגישים בעת התשוקה.

שנית, אבטחת סייבר מסייעת בהגנה מפני התקפות סייבר. מתקפת סייבר היא בדיקה להגיע פירושו לא מורשית למערכת מערכות מחשב או לרשת, או להרוס או לשבש את פעולתה. למתקפות סייבר כישרונות להשתנות ל הרבה מאוד עונשים שליליות, מכיל אובדן כספי, פרצות נתונים והשבתת גאדג'ט.

שלישית, אבטחת סייבר חיונית לעסקים. בכלכלה הדיגיטלית של לאחרונה, תעשייה מסתמכים על מערכות מחשב ורשתות כדי לשלוט את פעילותם. ללא דרך אבטחת סייבר נאותים, תעשייה נמצאים בסיכון למתקפות סייבר שעלולות לשבש את פעילותם ולעלות להם מזומן.

רביעית, אבטחת סייבר חשובה לממשלות. ממשלות מסתמכות על מערכות מחשב ורשתות כדי להציע מוצרים ושירותים חיוניים לאזרחים. ללא דרך אבטחת סייבר נאותים, ממשלות נמצאות בסיכון להתקפות סייבר שעלולות לסכן את הסודיות, היושרה והזמינות של מידע רגישים.

חמישית, אבטחת סייבר חשובה להורים. אנשים אחרים לקוחות במחשבים וברשתות כדי לגשת למגוון מוצרים ושירותים מקוונים, מזכיר בנקאות, קניית מצרכים ומדיה חברתית. ללא דרך אבטחת סייבר נאותים, אנשים אחרים נמצאים בסיכון להתקפות סייבר שעלולות לסכן את ההנחיות הלא-ציבורי והנכסים הפיננסיים שלהם ממש.

IV. סיכוני אבטחת סייבר

סיכוני אבטחת סייבר הם האיומים שעלולים להזיק למערכת מערכות מחשב או לרשת. סכנות אלו יכולים להצליח ב ממגוון נכסים, מכיל:

- תוכנות זדוניות (תוכנות זדוניות), מזכיר וירוסים, תולעים וסוסים טרויאניים

- פגום אנוש

- כישלונות טבע

- התקפות מכוונות של האקרים

לכל אחד מהסיכונים הללו יכולה להשתנות ל כוח משמעותית על גאדג'ט מחשב אישי או אינטרנט, מכיל:

- אובדן ידע

- הפסד כספי

- אובדן פרודוקטיביות

- נזק במוניטין

חזק מאוד להשתנות ל מודעים לסיכוני אבטחת הסייבר המגוון ולנקוט צעדים כדי למזער אלה. באמצעות לפי הסדר, שאתה יכול לסייע לתת הגנה ל גאדג'ט המחשב האישי או המקוון האישי שלך מפני פגיעה.

V. אסטרטגיות משימה מומלצות לאבטחת סייבר

אסטרטגיות משימה מומלצות לאבטחת סייבר הן הצעדים שארגונים יכולים לנקוט כדי לתת הגנה ל עצמם מפני התקפות סייבר. פרקטיקות אותם כוללות:

אכיפה אמצעי בטיחות חזקים: זה מכיל נהיגה בסיסמאות חזקות, אימות רב-גורמי והצפנה.

הגנה על על עדכניות התוכנה: עדכוני מכשיר כוללים ברוב המקרים תיקוני בטיחות שיכולים לעזור בהגנה מפני איומים מתחילים.

הכשרה צוות לגבי אבטחת סייבר: צוות הם ברוב המקרים החוליה החלשה ביותר בהגנות אבטחת סייבר של הקמה. חזק מאוד ללמד את העובדים לגבי הסכנות של התקפות סייבר וכיצד לתת הגנה ל עצמם.

סגנון חיים תכנית תגובה למתקפות סייבר: בנוגע ל מתקפת סייבר, חזק מאוד שתהיה תכנית כיצד להגיב. תוכנית זו שתייה לשלב רמות לבלימת המתקפה, תיקון שיטות והודעה לצדדים המושפעים.

באמצעות סיים אסטרטגיות משימה מומלצות אותם, ארגונים יכולים למזער באופן חשוב מאוד את הסיכוי שלהם ממש להשתנות ל ממוקדים באמצעות התקפות סייבר.

VI. ציוד וטכנולוגיות אבטחת סייבר

יש מבחר גדול של ציוד וטכנולוגיות אבטחת סייבר ניתן למצוא כדי לסייע לארגונים לתת הגנה ל עצמם מפני התקפות סייבר. ציוד אותם יכולים לשימוש כדי לקבוע ולהפחית איומים, לעכב פירושו לא מורשית למערכות ולהתאושש מפרצות ידע.

יסוד מהכלים והטכנולוגיות הנפוצים ביותר לאבטחת סייבר כוללים:

תוכנת אנטי-מגיפה – תוכנת אנטי-מגיפה סורקת נתוני רשומות ותוכנות למציאה קוד זדוני, מזכיר וירוסים, תולעים וסוסים טרויאניים.

חומות אש – חומות אש חוסמות פירושו לא מורשית לרשתות ולמערכות.

שיטות תואר חדירה (IDS) – IDSs מעריצים אחר רשתות למציאה תהליך חשודה ומתריעים בפני מקצוענים על איומים פוטנציאליים.

שיטות למניעת חדירות (IPSs) – IPS נוקטים באמצעים אקטיביים כדי לעכב תהליך זדונית, מזכיר חסימת ניסיונות פירושו לא מורשית או הסגר נתוני רשומות נגועים.

תשובות למניעת אובדן ידע (DLP) – תשובות DLP מונעים דליפה או שוד של מידע רגישים.

הצפנה – ההצפנה מערבלת ידע לפי הסדר שלא ניתן ללמוד אלה באמצעות לקוחות לא מורשים.

גיבויים – גיבויים יוצרים עותקים של מידע חשובים כדי שניתן כנראה יהיה לשחזר אלה בנוגע ל פרצת ידע.

אלו הם רק מעטים מהכלים והטכנולוגיות הרבות של אבטחת סייבר הזמינים. באמצעות נהיגה יחד של ציוד אותם, ארגונים יכולים לתמוך באופן חשוב מאוד את עמדת אבטחת הסייבר שלהם ממש ולהגן על עצמם מפני כל הסוגים של איומים.

VII. כללים ותקנות אבטחת סייבר

כללים ותקנות אבטחת סייבר נועדו לתת הגנה ל ארגונים ויחידים מפני איומי סייבר. כללים ותקנות אותם מכסים כל הסוגים של עניינים, מכיל פרטיות ידע, אבטחת נתונים ותגובה לאירועים.

יסוד מהחוקים והתקנות העיקריים של אבטחת סייבר כוללים:

- חקיקה Gramm-Leach-Bliley (GLBA)

- חקיקה הניידות והאחריות של ביטוח רפואי (HIPAA)

- חקיקה Sarbanes-Oxley (SOX)

- החוק הפדרלי לניהול אבטחת נתונים (FISMA)

- חקיקה אבטחת הסייבר משנת 2015

כללים ותקנות אלו חיוניים לכיסוי על ארגונים ויחידים מפני איומי סייבר. באמצעות הבנת החוקים והתקנות הללו, ארגונים יכולים לנקוט בצעדים כדי לציית להם ולהגן על עצמם מפני סכנות פוטנציאליים.

לנתונים תוספת על כללים ותקנות אבטחת סייבר, חיות משק במשאבים הבאים:

VIII. תגובה לאירועי אבטחת סייבר

תגובה לאירועי אבטחת סייבר היא אמצעי של תואר, הכלה והפחתה של טורניר אבטחת סייבר. מטרת התגובה לאירוע היא להחליש את הבלאי שנגרם כתוצאה מאירוע ולעצור את הישנותו.

אמצעי התגובה לאירוע מכיל ברוב המקרים את השלבים הבאים:

- תואר: השלב הראשוני בתגובה לאירוע הוא לקבוע שהתרחש טורניר. ניתן לנקוט פעולה באמצעות הרבה מאוד אסטרטגיות, מזכיר מעקב תעבורת אינטרנט, סקירת יומנים וסריקה למציאה בעיות תורפה.

- בלימה: לאחר תואר טורניר, חזק מאוד להתמודד עם אותו כדי לעכב את התפשטותו נוספת. זה שיכול לשלב בידוד המערכת המושפעת, השבתת הוצאות מושפעים והסרת קוד זדוני.

- הקלה: השלב המתקרב הוא הפחתת הבלאי שנגרם מהאירוע. זה שיכול לשלב תיקון ידע מגיבויים, שינוי שיטות פגומות וערנות אמצעי בטיחות מתחילים למניעת תקריות עתידיות.

- חקירה: השלב החדש בתגובה לאירוע הוא לחקור בדיקה צולבת את ההתפתחות כדי לפתור כיצד הוא קרה ומה ניתן לעשות כדי לעכב ממנו לקרות לחלופין. זה שיכול לשלב ראיונות של לקוחות מושפעים, סקירת יומנים וניתוח קוד זדוני.

תגובה לאירועי אבטחת סייבר היא יסוד חזק מאוד מאסטרטגיית אבטחת הסייבר הכוללת של כל הקמה. באמצעות סגנון חיים תוכנית כיצד להגיב לאירועים, ארגונים יכולים להחליש את הבלאי שנגרם כתוצאה מתקרית ולעזור לתת הגנה ל המידע והמערכות שלהם ממש.

ט. עיסוק בתחום אבטחת סייבר

אבטחת סייבר הוא אזור צומח, ויש רבים מסלולי עיסוק ניתן למצוא בתחום זה. יותר מאחד מהקריירות הנפוצות ביותר בתחום אבטחת הסייבר כוללות:

- אנליסט אבטחת סייבר

- מהנדס אבטחת סייבר

- אדריכל אבטחת סייבר

- מומחה אבטחת סייבר

- קצין אבטחת נתונים ראשי (CISO)

מקצועני אבטחת סייבר מבוקשים באופן קיצוני, והם יכולים ללמוד משכורות שהן רבים מעל הנפוץ הארצי. הלשכה לנתונים סטטיסטיים של העבודה מביט שהביקוש לאנשי אבטחת סייבר יגדל על ה-31% לאורך העשור האחרון המתקרב.

אם יש לך עניין בקריירה בתחום אבטחת סייבר, יש מגוון בעיות אתה יכול לעשות כדי לארגן את עצמך. שאתה יכול פשוט לקבל רמה באבטחת סייבר, או אתה יכול פשוט לקבל הסמכה שיטה הקמה ידוע מזכיר קונסורציום הסמכת שיטות ההנחיות הבינלאומי (ISC)². ניתן לרכוש בדיקה אולי אפילו בעבודה בהתמחות בתחום אבטחת סייבר או בהתנדבות בארגון אבטחת סייבר.

אבטחת סייבר היא אזור קשה ומתגמל, והיא שיטה חשובה לתת הגנה ל התשתית הקריטית והמידע הלא-ציבורי שלנו. אם יש לך עניין בקריירה בתחום אבטחת סייבר, קיימות חלופות רבות זמינות עבורך.

ש: מהי אבטחת סייבר?

ת: אבטחת סייבר היא מיסוך על שיטות נתונים מפני פירושו בלתי מורשית, נהיגה, פרסום, שיבוש, טרנספורמציה או הרס. שזה אולי אזור גדול הכולל כל הסוגים של עניינים, מזכיר שליטה סכנות, מודיעין איומים, שליטה פגיעות, תגובה לאירועים ומודעות ואימון לאבטחה.

ש: מדוע אבטחת סייבר חשובה?

ת: אבטחת סייבר חשובה מכיוון שהיא מגינה על הסודיות, היושרה והזמינות של שיטות נתונים. שיטות אלו כוח לעסקים בכל הגדלים, והן משמשות אולי אפילו ממשלות, מוסדות הכשרה ואלה פרטיים. אם שיטות אלו אינן מוגנות, הן עלולות להשתנות ל מנוצלות באמצעות פושעים, האקטיביסטים וגורמים זדוניים אחרים כדי לגנוב ידע, לשבש תנועות או להרוס בתשתיות.

ש: מהם הסוגים השונים של איומי אבטחת סייבר?

ת: ישנם זנים מספר רב של ורבים של איומי אבטחת סייבר, אך יסוד מהנפוצים ביותר כוללים:

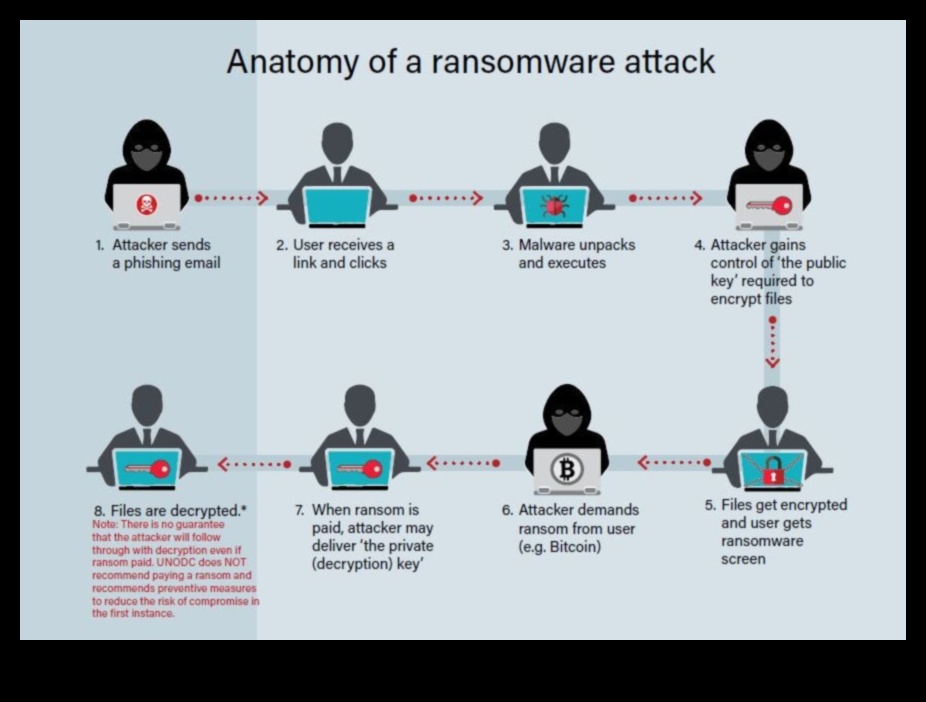

* מכשיר זדונית: מכשיר זדונית שעלולה להזיק או לשבש גאדג'ט מחשב אישי. דוגמאות לתוכנות זדוניות כוללות וירוסים, תולעים, סוסים טרויאניים ותוכנות כופר.

* פישינג: אחד מאותם מתקפת הנדסה חברתית המנסה להערים על לקוחות כניעה על ההנחיות הלא-ציבורי שלהם ממש, מזכיר שמות המשתמש, הסיסמאות או מספרי כרטיסי האשראי שלהם ממש.

* התקפות DDoS: התקפות עצירה שירות מבוזרות שמציפות דף אינטרנט מקום נופש או אינטרנט בתנועה, מה שהופך אותו לבלתי זמין למשתמשים לגיטימיים.

* הזרקת SQL: אחד מאותם התקפה המנצלת בעיות תורפה במסדי ידע של SQL כדי פשוט לקבל פירושו לא מורשית למידע.

* התקפות אינדיבידואל-בעיצומו של: התקפות המיירטות דיבור בין שני צדדים ומאפשרות לתוקף לצותת לשיחה או לעבד מחדש את המידע הנשלחים.